Web 共済と保険2026年5月号

最新のサイバー攻撃の発生事例と対策方法について

~ 情報セキュリティ10大脅威とその対策 ~

本稿は、日本共済協会が開催した2025年度第4回業務研究会(2026年3月10日)において、情報処理推進機構の神谷健司氏にご講演いただいた内容をまとめたものです。(文責:編集室)

1.情報処理推進機構について

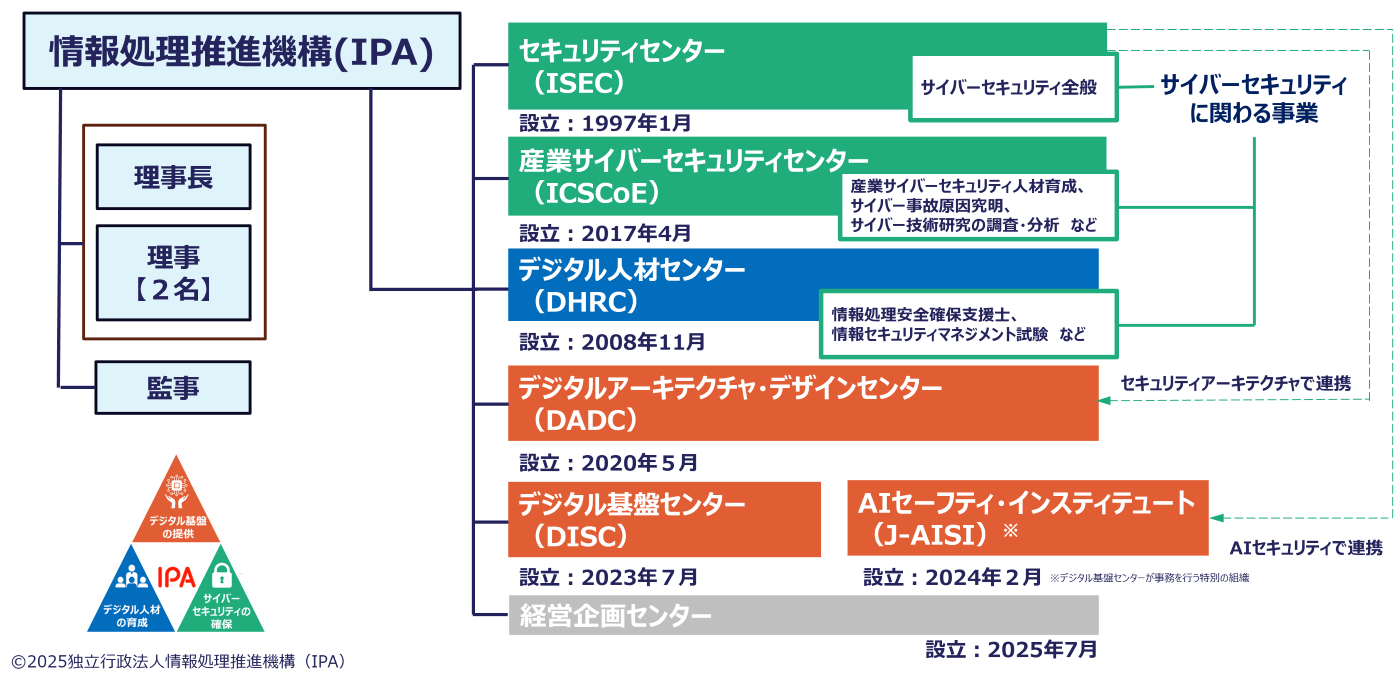

「独立行政法人情報処理推進機構(以下、IPA)」は経済産業省所管の独立行政法人で、「人材」「セキュリティ」「デジタル基盤」の3つを中核事業として、日本のIT国家戦略技術面と人材面から支えています。

私が所属するセキュリティセンターをはじめ、いくつものセンターが連携しながらサイバーセキュリティ事業を展開しています(図表1)。

2.情報セキュリティ10大脅威とは

「情報セキュリティ10大脅威」とは、前年に発生したセキュリティ事故やサイバー攻撃の状況から候補を選出し、専門家や企業の実務家約250名による投票を経て決定します。

「個人」と「組織」では情報を扱う立場によって注意するべき脅威が異なるため、「個人編」と「組織編」に分けて毎年公開しています。

(1)個人編

個人編は2025年とほとんど変わりません。特徴は「インターネットバンキングの不正利用」が4年ぶりに再登場した点です(図表2)。

なお、個人編については2024年から順位を廃止し、五十音順での公開となりました。

(2)組織編

組織編では、順位の変動はあるものの、2025年と同様の傾向でした。その中で、「AIの利用をめぐるサイバーリスク」が初めてランクインしています(図表3)。

3.情報セキュリティの脅威〔個人編〕

個人に対する脅威(詐欺)の手口は、大きく次の3つに分類されます。

(1)悪意のある人間に騙されてしまう脅威

※ 個人に対する脅威では、「騙す」という点が一番大きなリスクとなります。

(2)システムの弱点が突かれる脅威

※ このリスクは、多くの場合「騙す」という要素が絡んでいます。

(3)自分が加害者になるおそれがある脅威

(1)悪意のある人間に騙されてしまう脅威

■フィッシング詐欺

実在企業などを装った偽メールを送り、口座凍結など"被害者を焦らせる内容"でリンクをクリックさせます。その後、リンク先では本物そっくりの偽サイトを表示し、IDやパスワードを盗み取ります。

2025年4月には、フィッシングメールによるパスワード窃取をきっかけとしたネット証券の不正アクセスが急増し、金融庁が注意喚起を出すほど深刻化しました。こうした詐欺メールの中には、「フィッシング詐欺にご注意ください!」という内容が記載されているものもありました。

■偽警告(サポート詐欺)

サポート詐欺の手口の流れは次の通りです。

① 偽のセキュリティ警告がPC画面に表示され、警告画面が閉じられなくなる。

② 焦った被害者に"偽のサポートセンター"へ電話をかけるように誘導する。

③ 電話で、被害者のPCに遠隔操作アプリをインストールする。

④ PCを遠隔操作し、嘘の説明で高額なサポート料金を請求する。

2024年からは遠隔操作によりインターネットバンキングを悪用する手口も出ており、不正送金などにより、ある企業では2.5億円という多額の被害が発生しています。

■メール・電話・SNSでの脅迫・詐欺

メール・SMS(ショートメッセージサービス)・電話による、未払いの料金がある等の「架空請求」、電話による「偽警官詐欺」、SNS(ソーシャルネットワークサービス)等を通じて対面することなく金銭を奪う「ロマンス詐欺」などがあります。

2025年には、特殊詐欺※1の被害総額が1414億円に達し、その中で偽警官詐欺による被害額が985億円となっています。

また、SNS型ロマンス詐欺による被害も552億円と非常に大きな金額になっています。

※1 被害者に電話をかけるなどして対面することなく信頼させ、指定した預貯金口座への振込みその他の方法により、不特定多数の者から現金等を騙し取る犯罪(現金等を脅し取る恐喝及びキャッシュカード詐欺盗を含む。)の総称。

■不正アプリによる被害

パソコンに情報窃取型のマルウェアをインストールさせられると、個人情報の窃取や不正送金などの被害を受けてしまう場合があります。

また、宅配便の不在通知などを装った偽SMSから、Androidスマートフォンの不正なアプリのインストールを促す手口が見られます。この不正アプリをインストールすると、自身のスマートフォンから同様の偽SMSが不特定多数に送信され、フィッシングメールの送信などに加担してしまう(自分のスマートフォンが攻撃に利用されてしまう)ケースもあります。

(2)システムの弱点が突かれる脅威

インターネットサービスへの不正ログインや情報窃取、クレジットカードやスマートフォン決済の不正利用などがあります。

犯人はあらかじめ盗んだIDとパスワードのリストを使い、片っ端から入力する「パスワードリスト攻撃」を仕掛けます。これにより、ネットショップで勝手に買い物をされたり、他人のクレジットカードの不正利用にアカウントを悪用されたりするケースがあります。

不正ログインに関する相談件数は、増加傾向にあります。

(3)自分が加害者になるおそれがある脅威

先ほど説明した不正アプリによるフィッシングメールの送信のほか、SNSやインターネット掲示板などで他人を誹謗・中傷したり、脅迫や犯罪予告と考えられる書き込みをすると、事件に発展する場合もあります。

また、他人へのデマ情報を発信や拡散することで、世間を混乱させてしまいます。中には、デマと分からずに拡散してしまうケースもあります。

情報を拡散する際は情報をうのみにせず、複数の情報源や投稿元を調べ、信頼できる情報であるかを確認してください。

4.情報セキュリティの脅威〔組織編〕

ここでは、「ランサム攻撃による被害」、「サプライチェーンや委託先を狙った攻撃」、そして「内部不正による情報漏えい等」の3点について説明します。

(1)ランサム攻撃

ランサム攻撃とは、ウイルスの一種である「ランサムウェア(ransomware)※2」に感染させることで、システムと業務を停止させ、データの復旧を条件に身代金を要求する攻撃(脅迫)です。

※2 Ransom(身代金)とSoftwareを組み合わせた造語。

脅迫は身代金を支払うまで何重にも行われ、最近では四重の脅迫(「データ暗号化」―「機密情報の窃取」―「DDoS攻撃準備」―「取引先情報の窃取」)が確認されています。

攻撃者はOSやアプリケーションの脆弱性や設定不備などを悪用してパソコンやサーバーに侵入し、ランサムウェアに感染させます。また、感染経路はVPN機器やリモートデスクトップが大半を占めています。

主な対策として、脆弱性対策(情報の収集、修正プログラムの適用)、認証の強化(安易なパスワードの禁止、多要素認証の導入)、不審なサイトへのアクセスをブロック(フィルタリングソフトやセキュリティ製品の導入)、不審なメールへの対策(リンクや添付ファイルを開かない)などが挙げられます。

(2)サプライチェーンや委託先を狙った攻撃

サプライチェーン攻撃とは、標的とする組織のサプライチェーンの中でセキュリティ対策が弱い委託先等から侵入し、「委託先を経由して標的とする組織に侵入するケース」と、「標的とする組織が委託先に提供している情報を委託先から窃取する」という二つの代表的な攻撃パターンがあります。

サプライチェーン攻撃には「ソフトウェアサプライチェーン」を悪用した攻撃もあり、ソフトウェア開発会社等を攻撃してソフトウェアにマルウェアを仕込み、ソフトウェアの導入やアップデートの適用を行った組織をウイルスに感染させる、などがあります。

(3)内部不正による情報漏えい等

組織内部の人間による「個人情報や営業機密情報の窃取」や「ミスの隠蔽のための情報削除」などが例として挙げられます。

内部不正により、組織は「社会的信用の失墜」や「損害賠償等による経済的損失」などのダメージを受けることになります。

内部不正は、「動機」「機会」「正当化」の3つの要素が揃うことで、発生する可能性が高まるといわれていることから、不正を「やりにくい」、「やると見つかる」、「(しても)割に合わない」ようにする対策が必要です。

5.情報セキュリティ対策の基本

様々な脅威がありますが、「攻撃の手口」は似通っており、ずっと使い回されている古典的な手口です。そのため、セキュリティの基本対策もずっと不変でかつ有効です。

次の5つの基本対策を行うことによって被害に遭うリスクを減らすことができます(図表4)。

(1)パスワードの管理・認証の強化

● 数字・大文字・小文字を組み合わせ、推測されにくい15文字以上の長い文字列を設定する。

● 同じパスワードの使い回しをしない。

● 多要素認証・2段階認証があるサービスでは、必ず設定する。

● パスキーの使用ができるサービスではパスキーの使用を推奨する。

(2)ソフトウェアの更新

● OS(Windows、macOS、iOS、Androidなど)や利用しているアプリの更新(アップデート)を迅速に行う。

● 可能な場合は、自動更新機能を活用する。

(3)セキュリティソフトの利用

● 最低限の対策として、Windows標準の「Microsoft Defender」を有効にする。(OSがWindowsの場合)

● 「Microsoft Defender」より高機能なセキュリティソフトを導入する。

(4)設定の見直し

● 利用する機器やソフトの仕様を理解する。

● 初期パスワードからパスワードを変更する。

● サーバーやクラウドサービスの公開設定を確認する。

● アクセス制限の設定を確認する。

● 不要な機能は無効化する。

(5)脅威を知る

● IPAなどの公的機関やソフトウェア会社が発信する、メールニュースやSNSアカウントから、脅威の手口に関する情報を収集する。

(参考:IPAメールニュース https://www.ipa.go.jp/mailnews.html)

● 変化する手口を理解して適切な対策を実践する。

その他、企業ではランサム攻撃に備え、バックアップをオフサイト(別のサイト)やネットワークから切り離したオフラインの状態で保管することも重要な対策となります。

6.おわりに

情報セキュリティ10大脅威の中から、個人編・組織編それぞれの主要な脅威をご紹介しました。日々の業務や生活の中で、今回の内容が安全対策を見直すきっかけとなれば幸いです。

■講演者プロフィール

神谷 健司(かみや けんし)

独立行政法人情報処理推進機構(IPA)

セキュリティセンター 普及啓発・振興部 エキスパート

情報処理安全確保支援士(登録番号 021533)

CompTIA SecurityX

IPA「企業組織向けサイバーセキュリティ相談窓口」、「個人向け情報セキュリティ安心相談窓口」における情報セキュリティ関連相談への対応や、情報セキュリティ対策全般の普及啓発活動に従事。

ICTベンダーでの通信システムの開発・ネットワークインテグレーション業務を経て、2022年4月より現職。